Los estafadores y los ciberdelincuentes buscan constantemente formas de comprometer su seguridad, piratear sus cuentas y vaciar sus ahorros ganados con tanto esfuerzo en sus propias arcas. Debe tomar todas las precauciones para proteger su información personal, tanto en línea como en el mundo digital. Esto incluye su dirección de correo electrónico, con la que los buenos para nada pueden lograr muchísimo.

MAKEUSEOF VÍDEO DEL DÍA

Entonces, ¿qué puede hacer un ciberdelincuente solo con su dirección de correo electrónico?

¿Los estafadores realmente buscan mi dirección de correo electrónico?

Sí lo son. El 16 de agosto de 2022, el proveedor de almacenamiento en la nube DigitalOcean se vio obligado a revelar una violación de datos y contactar a todos sus clientes con la noticia de que 'una cantidad de direcciones de correo electrónico de clientes de DigitalOcean pueden haber sido vistas por una persona no autorizada'.

Las violaciones de datos de correo electrónico son una ocurrencia bastante común. A veces, las direcciones físicas y las contraseñas o los hash de las contraseñas se filtran junto con la dirección de correo electrónico. Incluso si no se divulga ninguna otra información, una dirección de correo electrónico válida puede brindar múltiples oportunidades para que los estafadores se aprovechen de usted. Así es cómo...

1. Las filtraciones muestran que las direcciones de correo electrónico están en uso

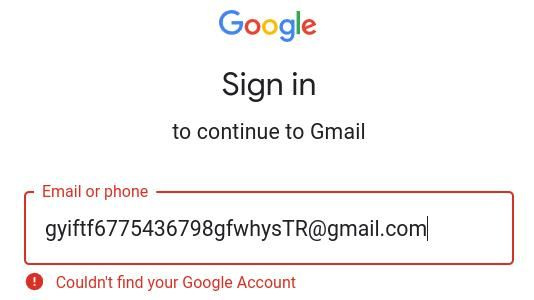

Hay un número prácticamente ilimitado de posibles direcciones de correo electrónico. Si Gmail fuera el único proveedor de correo electrónico del mundo, su límite de nombre de usuario de 30 caracteres significa que hay 30 ^ 36 o 30 undecillones de combinaciones posibles. Otros proveedores tienen límites mucho más altos y se desconoce el número total de proveedores de correo electrónico en todo el mundo.

Cuando los estafadores buscan víctimas potenciales, enviar correos electrónicos a direcciones aleatorias no es suficiente. La mayoría de las direcciones de correo electrónico potenciales no se utilizan, nunca se han utilizado y nunca se utilizarán. Pueden mejorar un poco las probabilidades al incluir palabras, frases y números comunes en sus esfuerzos.

Verificar que una dirección de correo electrónico se está utilizando activamente ahorra a los estafadores mucho esfuerzo y dinero (el envío masivo de correos electrónicos no siempre es barato), razón por la cual las bases de datos de direcciones de correo electrónico se compran y venden abiertamente en línea. Si su dirección de correo electrónico está expuesta, puede, como mínimo, esperar recibir un aumento significativo de correo no deseado, spam e intentos de phishing.

las mejores aplicaciones vr gratuitas para Android

2. Su correo electrónico puede convertirlo en un objetivo para el phishing selectivo

Spear Phishing es un término para un intento de phishing cuando el estafador adapta un correo electrónico de phishing para un destinatario específico. Cuanto más sepa el estafador sobre el objetivo, más probable será el éxito del intento.

La divulgación de la violación de DigitalOcean se produjo como parte de un intento de los estafadores de apuntar a los usuarios de criptomonedas, según mailchimp . Esto, por sí solo, brinda a los usuarios de correo electrónico falsos un ángulo de ataque para el phishing selectivo y un incentivo para intentarlo.

Se puede obtener más información sobre el objetivo de la propia dirección de correo electrónico. Muchas personas usan sus nombres completos y año de nacimiento como parte de su dirección de correo electrónico, lo que le permite al atacante obtener aún más información que puede usarse contra la víctima.

Por último, si su dirección de correo electrónico, o parte de su dirección de correo electrónico, es un nombre de usuario para cuentas de redes sociales (si su nombre de usuario es 'yeezydave1992@420blaze.it' y su identificador de Twitter es 'yeezydave1992', por ejemplo), podrán para revisar todos los aspectos de su vida, sus relaciones, pasatiempos, gustos musicales, y luego esculpir un correo electrónico para atraparlo.

desea asegurarse de tener siempre instalados los últimos parches

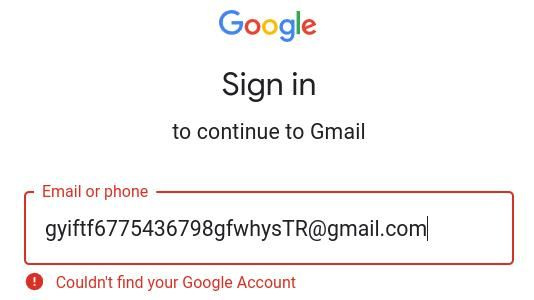

3. Su dirección de correo electrónico puede ayudar a los estafadores a dirigirse a sus contactos

Un poco de investigación puede revelar a otras personas que quizás conozcas: tu madre, tu jefe, tus clientes. Estas son las personas que podrían esperar recibir un correo electrónico de usted y no se alarmarían indebidamente si encontraran un mensaje de su dirección en su bandeja de entrada.

Por ejemplo, uno podría decir que ahora considera que la dirección 'yeezydave1992@gmail.com' es inmadura y pedirles que se comuniquen con usted en el mucho más respetable 'mrdavidyeezy@business.business'. O tal vez podrían enviar un correo electrónico a un cliente indicando que sus datos bancarios han cambiado y pidiéndole además que envíe el próximo pago a una cuenta diferente.

Falsificar un correo electrónico es asombrosamente fácil y se puede lograr en unos cinco minutos con Telnet. Según nuestra experiencia, cada correo electrónico enviado de esta manera tiene un 20 por ciento de posibilidades de pasar por los filtros de spam de primer nivel de Gmail. La eficacia de las defensas de otros proveedores variará.

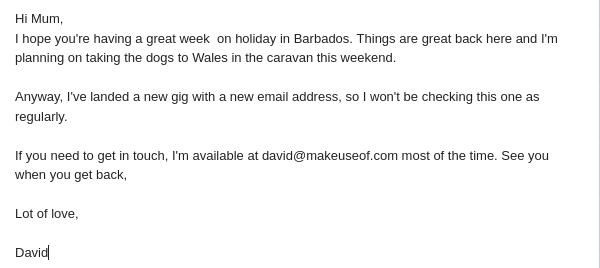

4. Su dirección de correo electrónico es la mitad de su inicio de sesión

Para obtener acceso a sus muchas y variadas cuentas en línea, en muchos casos un atacante solo necesitará dos datos: una dirección de correo electrónico y una contraseña. Si ya tienen su dirección de correo electrónico, eso significa que lo único que necesitan saber es su contraseña.

Al crear una cuenta en línea, existen ciertos requisitos mínimos para la seguridad de la contraseña. Estos pueden incluir una longitud mínima, el uso de letras mayúsculas y minúsculas, números y símbolos.

Pero las contraseñas son difíciles de recordar, especialmente cuando necesita recordar diferentes para diferentes servicios. los la mayoría contraseña común en uso hoy en día es '123456', con el segundo lugar para '123456789', y hay listas de contraseñas comunes que circulan en la web, y mucho menos en la dark web.

Todo lo que un atacante debe hacer es hacer coincidir una contraseña común con una dirección de correo electrónico ya conocida. Si bien no sugerimos que su propia contraseña sea débil, puede valer la pena elegir una contraseña nueva y segura para proteger su cuenta.

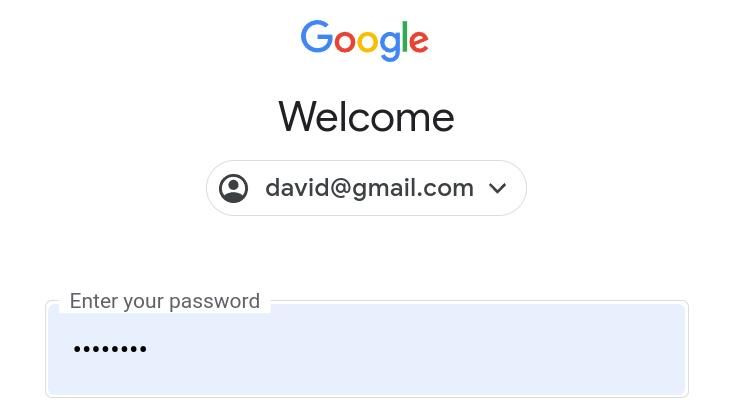

5. Un atacante puede falsificar su dirección de correo electrónico con Unicode

Suplantar una dirección de correo electrónico para engañar a los conocidos del objetivo es rápido y fácil de hacer, pero tiene una baja tasa de éxito, y la persona suplantada verá las respuestas de los correos electrónicos. Es mucho mejor (desde un punto de vista criminal) crear una dirección de correo electrónico que parezca idéntica, pero que sea invisiblemente diferente. No solo sutilmente diferente, sino invisiblemente .

convertir unidad de dvd interna a externa

Considere los siguientes dos caracteres: 'а' y 'un'. ¿Te parecen diferentes? Uno es el carácter cirílico, 'а', que es completamente diferente al carácter latino, 'a'.

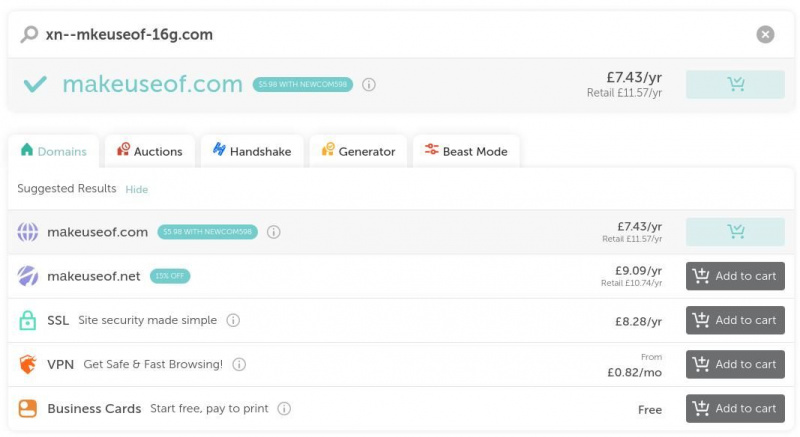

La suplantación de identidad Unicode permite a los atacantes, u otras partes interesadas, crear un nombre de dominio que parezca idéntico a un dominio legítimo. Recibir un correo electrónico de 'david@makeuseof.com' es completamente diferente a uno de 'david@makeuseof.com'. Otros caracteres fáciles de falsificar incluyen к, о, р, с, у, х.

Un atacante que compre ese nombre de dominio podrá enviar correos electrónicos que parezcan ser de una fuente legítima, y para los cuales puede recibir respuestas y correspondencia como si realmente fuera un miembro del personal de makeuseof.com.

Tampoco debe sentirse seguro solo porque su dirección de correo electrónico sea de un proveedor importante. Si bien algunos de los dominios más obviamente suplantables ya no están disponibles, hay muchos dominios alternativos de nivel superior a la venta.

Sí, su correo electrónico puede falsificarse para engañar con éxito a las personas, y le costará al atacante menos de .

Mantenga su dirección de correo electrónico oculta

No puede evitar dar su correo electrónico por completo; después de todo, está ahí para ser utilizado. Pero debe tener cuidado con su dirección de correo electrónico principal, es decir, la que usa junto con sus cuentas bancarias y de PayPal es diferente de las que usa para registrarse y servicios digitales.

Idealmente, debe tener una dirección de correo electrónico diferente para dársela a cada persona u organización con la que tenga contacto. Esto limitará el daño si alguna vez se divulga su dirección de correo electrónico. Si no tiene tiempo para eso, considere usar alias.